从大模型、检索增强生成(RAG)和智能体(Agent)三大技术维度看,网络安全领域的结合应用点可系统归纳如下:

一、大模型原生能力在网络安全的应用

1. 威胁检测与对抗

-

语义级攻击识别:

大模型通过理解攻击流量的自然语言特征(如钓鱼邮件话术、恶意脚本注释),识别传统规则引擎无法捕捉的语义混淆攻击。 -

0day漏洞预测:

分析代码/协议中的非常规模式(如异常参数传递、非常规函数调用),结合历史漏洞数据预测潜在0day风险。 -

多模态威胁检测:

融合分析文本日志、网络流量包、图像(如钓鱼网站截图),实现跨模态威胁关联(如钓鱼邮件+恶意附件联动分析)。

2. 自动化安全运营

-

告警智能降噪:

对海量告警进行意图聚类(如区分误报、低危扫描、真实APT攻击),降低人工研判量90%+。 -

自动化报告生成:

基于原始日志自动输出合规审计报告(如等保2.0要求)、事件处置报告,支持多语言生成。 -

漏洞修复指导:

解析漏洞详情后生成可执行修复方案(如提供具体补丁链接、配置修改命令)。

二、检索增强生成(RAG)的网络安全应用

1. 动态知识库赋能

-

实时威胁情报融合:

检索MITRE ATT&CK框架、CVE漏洞库、厂商威胁报告,为模型提供最新攻击TTPs(战术、技术、过程),提升检测准确性。例:检测到异常PowerShell命令时,实时检索ATT&CK中T1059.001技术条目进行行为匹配

-

企业私有知识整合:

接入内部资产数据库、历史攻防记录,实现个性化决策(如根据资产重要性分级处置告警)。

2. 降低模型幻觉风险

-

处置动作可验证:

执行防火墙阻断、主机隔离等操作前,检索策略合规库验证操作合法性,避免错误处置。 -

证据链溯源:

生成研判结论时自动关联原始日志、流量包片段等可审计证据,满足合规要求。

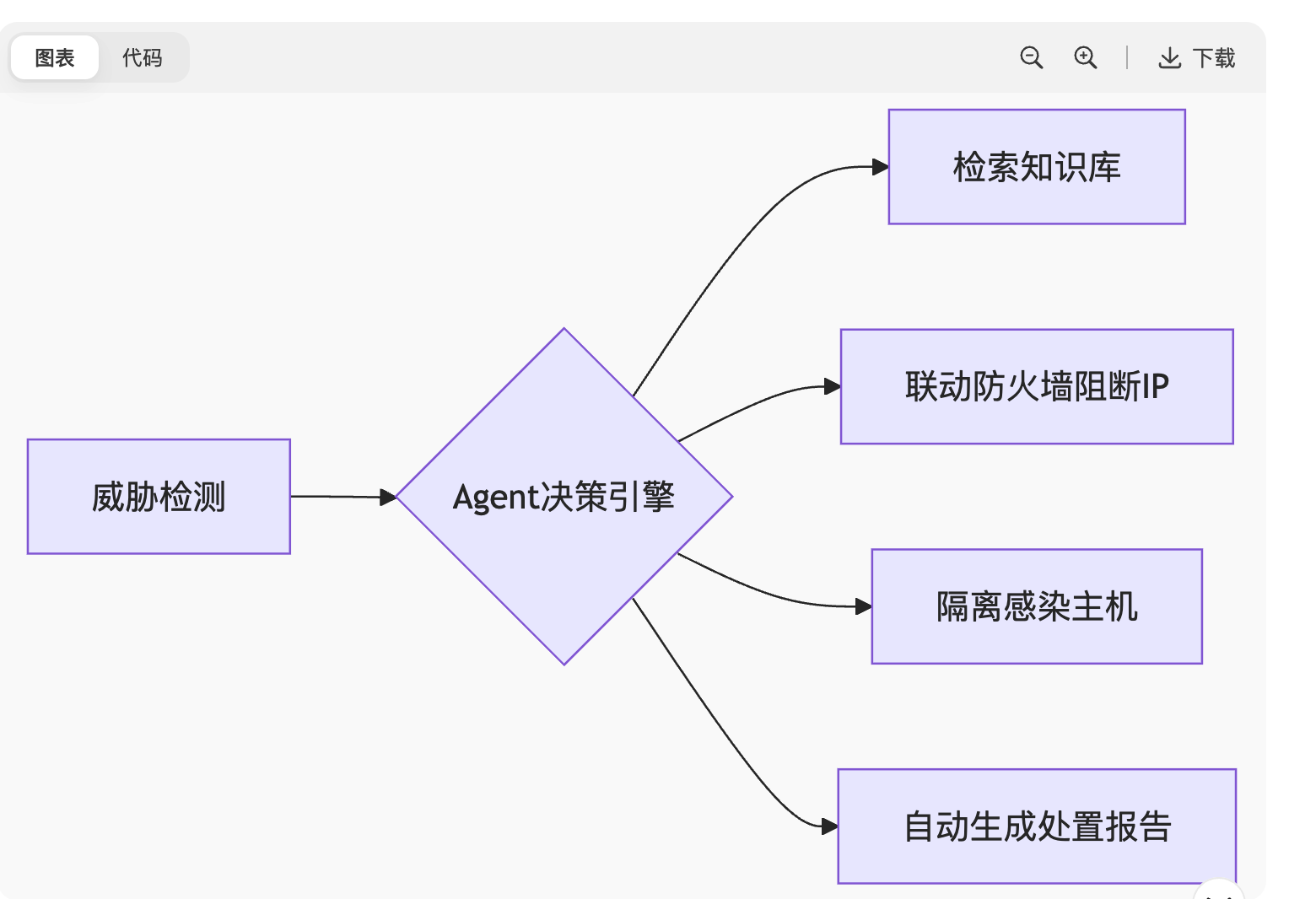

三、智能体(Agent)架构的网络安全应用

1. 自主响应闭环

自动生成处置报告

-

多工具协同:

Agent调用扫描器(Nmap)、沙箱(Cuckoo)、终端防护(EDR)等工具链,实现“检测-研判-处置”全流程自动化。 -

动态策略调整:

根据攻击阶段自适应切换策略(如初期收集情报→横向移动时阻断网络→数据外泄前隔离主机)。

2. 攻防模拟训练

-

红蓝对抗AI陪练:

Agent模拟APT组织攻击手法(如利用CVE-2024-1234漏洞横向移动),自动生成防御方案并验证有效性。 -

安全策略压力测试:

通过模拟千万级告警洪峰、新型攻击组合,验证防御体系鲁棒性。

四、典型场景技术融合案例

| 场景 | 大模型作用 | RAG增强点 | Agent能力 |

|---|---|---|---|

| 钓鱼邮件分析 | 解析邮件文本/附件意图 | 检索最新钓鱼域名库 | 自动隔离发信IP+用户告警 |

| 勒索软件应急响应 | 识别加密文件特征 | 关联漏洞库匹配攻击入口 | 秒级断网+启动备份恢复流程 |

| 云配置风险审计 | 理解Terraform脚本风险 | 检索CIS安全基线标准 | 自动修复错误配置并提交PR |

| 高级威胁狩猎 | 关联离散低危事件 | 调取威胁情报平台IOC数据 | 部署诱饵系统追踪攻击者 |

关键技术价值总结

-

大模型:突破规则引擎局限,实现上下文感知的安全分析

-

RAG:解决行业知识更新痛点,构建动态可信决策体系

-

Agent:改变单点工具模式,形成自主闭环的防御生命周期

三者协同可构建“智能感知-动态认知-自主行动”的新一代安全架构,典型如深信服安全GPT 4.0已实现:

大模型(检测引擎)+ RAG(实时检索XDR平台数据)+ Agent(自动处置勒索攻击)

最终达成MTTR(平均响应时间)从小时级到秒级的质变。

文章评论

这技术要是能普及,网络安全就好办多了

@HighKey 希望早日普及啊

RAG这块讲得挺细的

自动化响应秒级断网真能做到?

告警降噪90%有点夸张了吧

多工具协同听起来挺酷,就是不知道落地难不难。